DVWA靶场搭建

前言

在近些年网络安全的高速发展中,初学者已经很难找到一个网站进行渗透了,曾几何时,一个漏洞,一个工具就可以在网上找到很多有漏洞的网站去体验,当然渗透一个未经授权的系统是非法的。因此,为了能够较为真实地学习Web渗透的各种技术,就需要找一个专门用于学习的Web演练平台,人们将这种用于练习渗透的平台称为“靶场”。

本文介绍如何搭建由PHP+MySQL编写开发的一套靶场系统DVWA,由于该系统提供了多个安全演练级别,因此可以逐步地来提高Web渗透的技术。DVWA是一套开源的系统,在练习Web渗透技术的同时,也可以通过阅读源码学习到对于各种漏洞的安全防护编码。

一、DVWA介绍

DVWA(Damn Vulnerable Web Application)是一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA共有十三个模块,分别是

Brute Force

Command Injection

CSRF

File Inclusion

File Upload

Insecure CAPTCHA

SQL Injection

SQL Injection(Blind)

XSS(DOM)

XSS(Reflected)

XSS(Stored)

CSP Bypass

Javascript

二、phpStudy安装部署

首先,为模拟真实的web环境,安装DVWA靶场前需要安装相应的WAMP;

- W:windows

- A:Apache

- M:MySQL

- P:PHP

其中phpstudy提供一站式安装,以下为详细安装部署步骤

官网下载安装包

官网:phpStudy官网

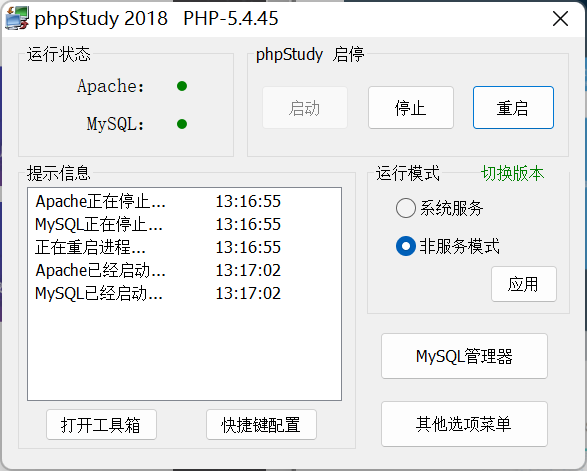

下载对应的版本,本文使用的是phpStudy 2018版

安装完毕后可以直接启动相关服务,极大的节省了环境部署的时间

三、DVWA安装部署

官网下载安装包

官网:DVWA官网

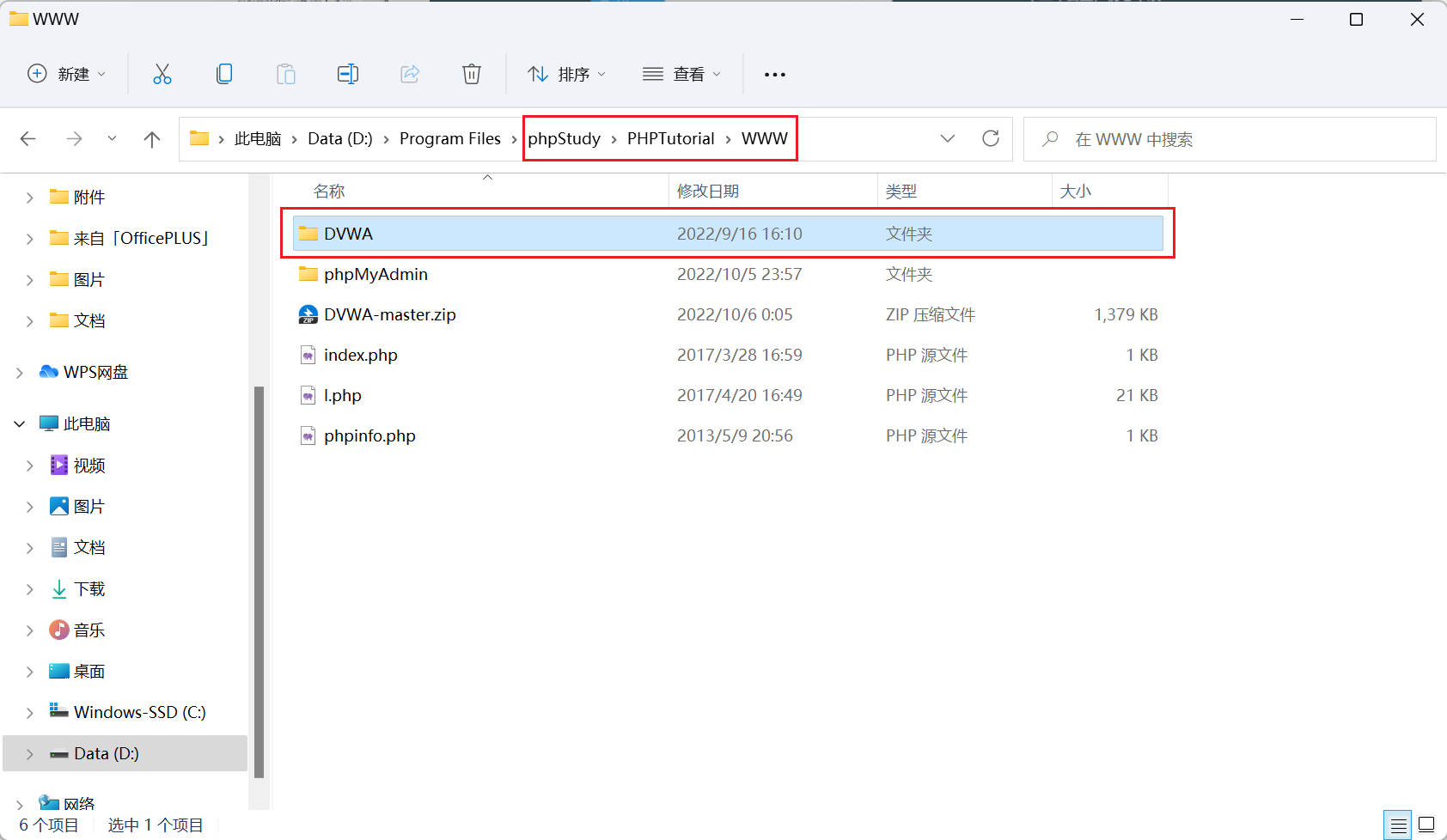

下载DVWA环境后,将其解压并放置在phpStudy安装路径下的WWW子目录下

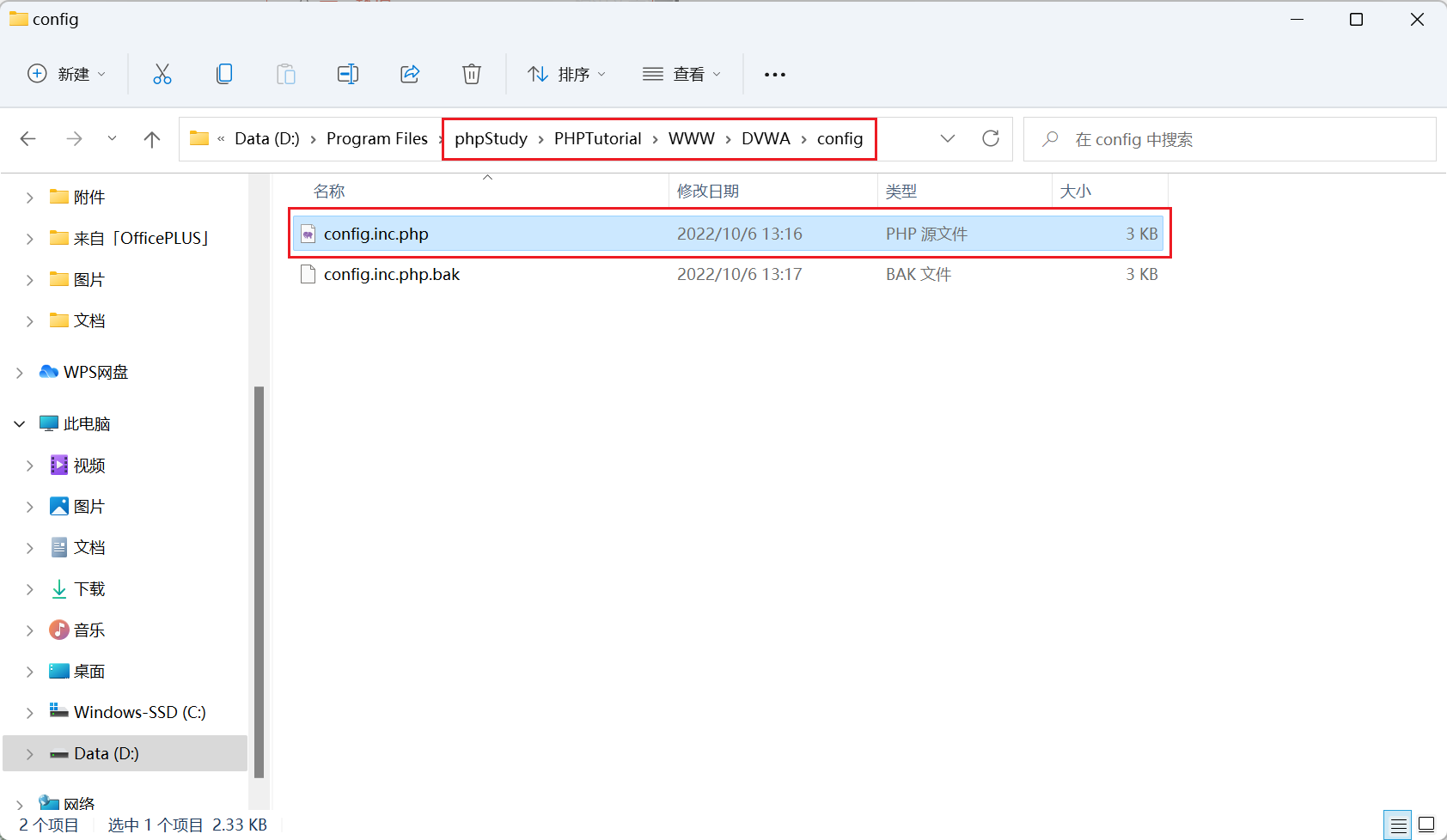

再将DVWA目录下的config子目录中的config.inc.php.dist文件的.dist后缀删除

然后打开该文件并修改参数

1 | $_DVWA = array(); |

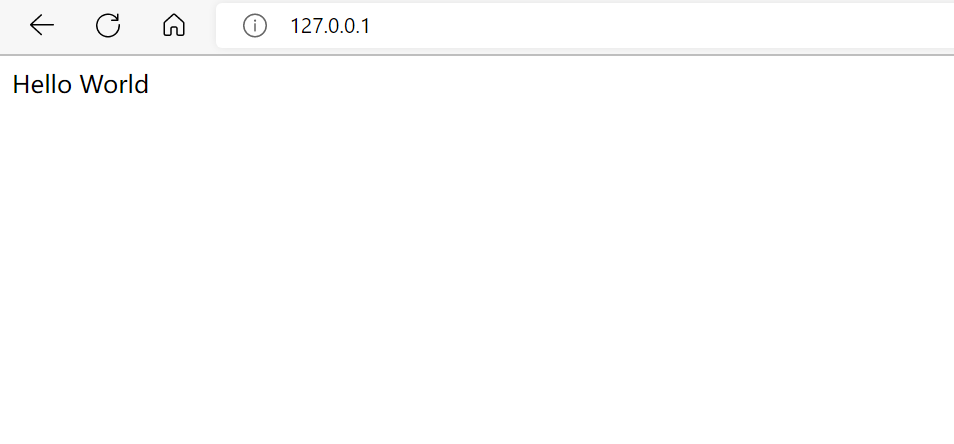

然后打开游览器访问127.0.0.1,如果出现以下界面,则说明DVWA部署成功

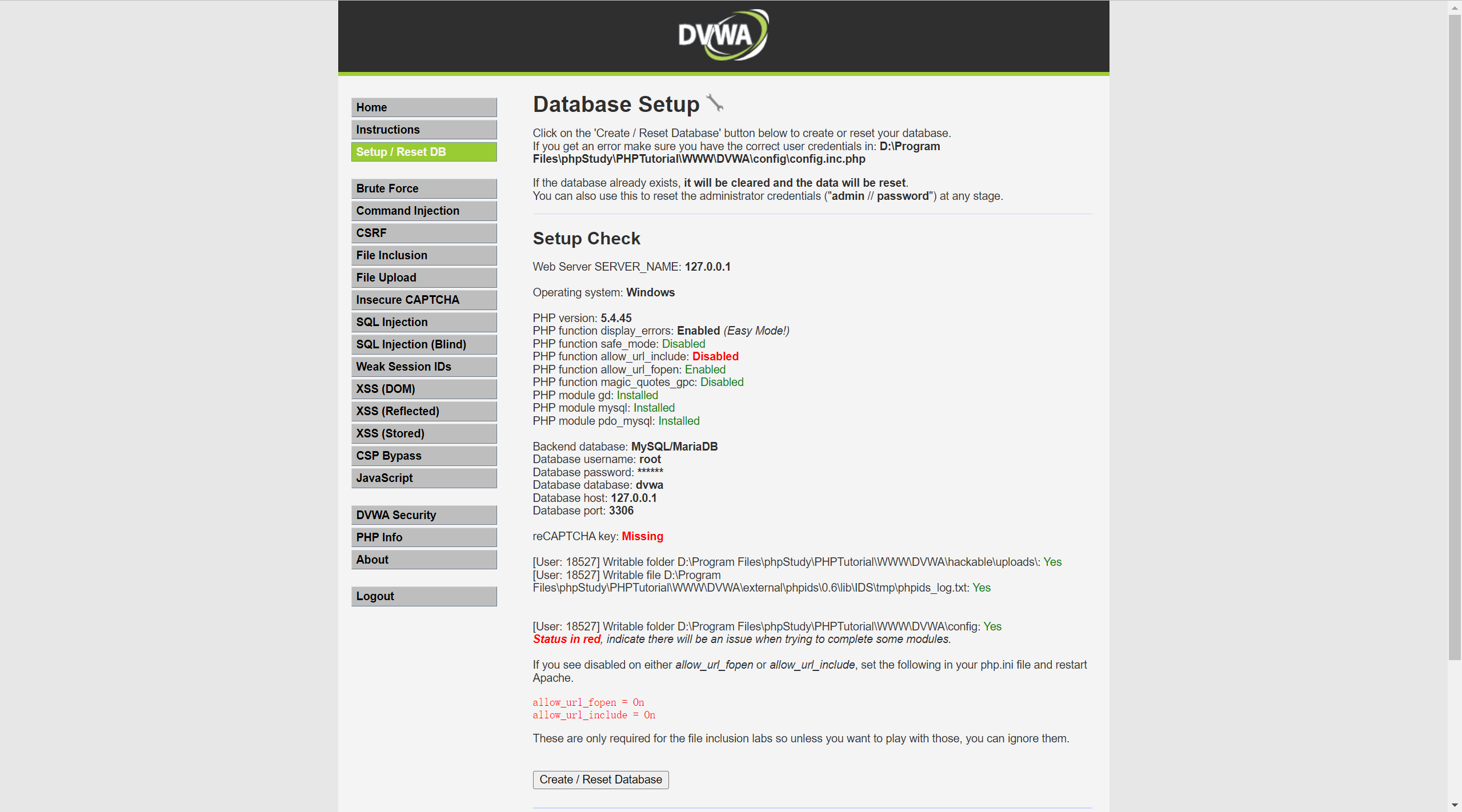

然后访问127.0.0.1/DVWA/setup.php,将会看到以下界面

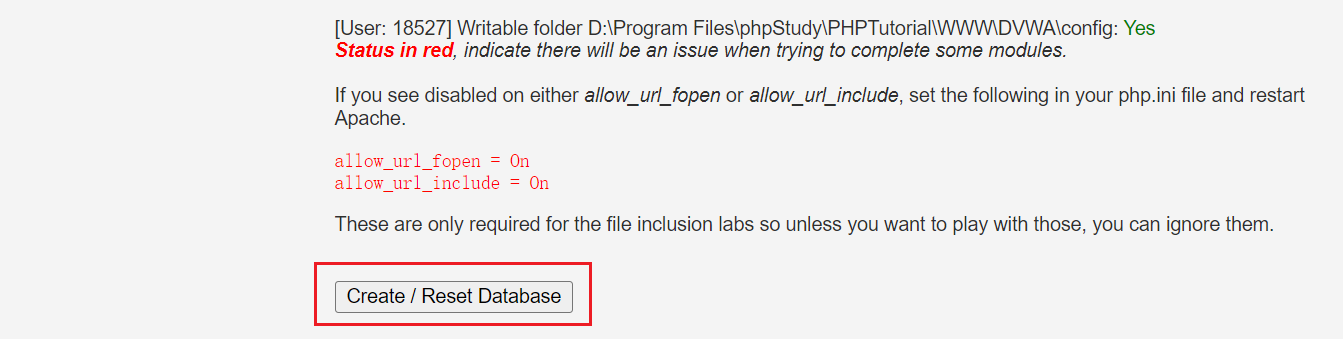

点击最下方的创建数据库

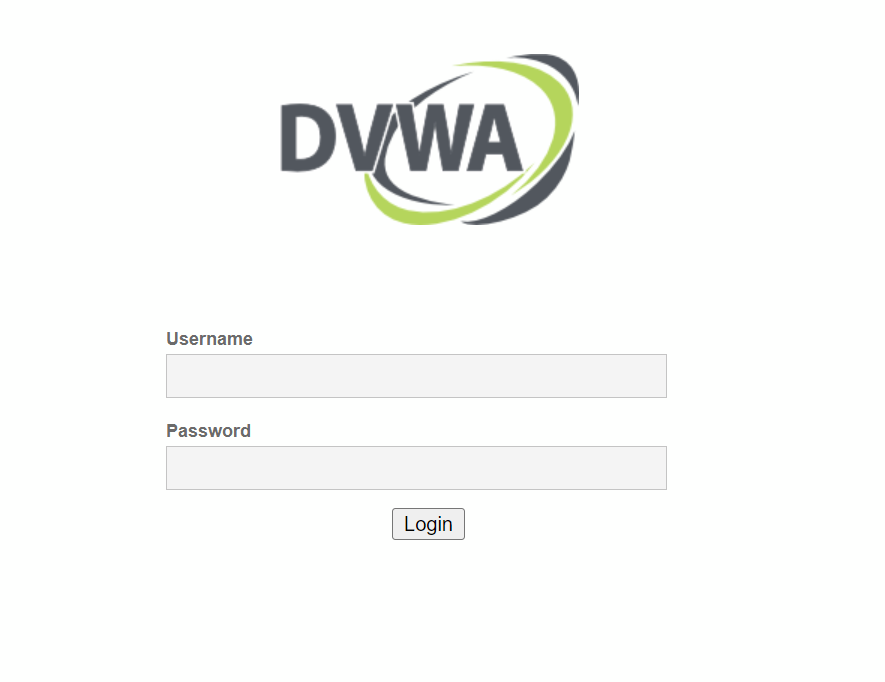

创建完成后稍微等待一会将会转到登陆界面,也可以手动访问127.0.0.1/DVWA/login.php

1 | 用户名:admin |

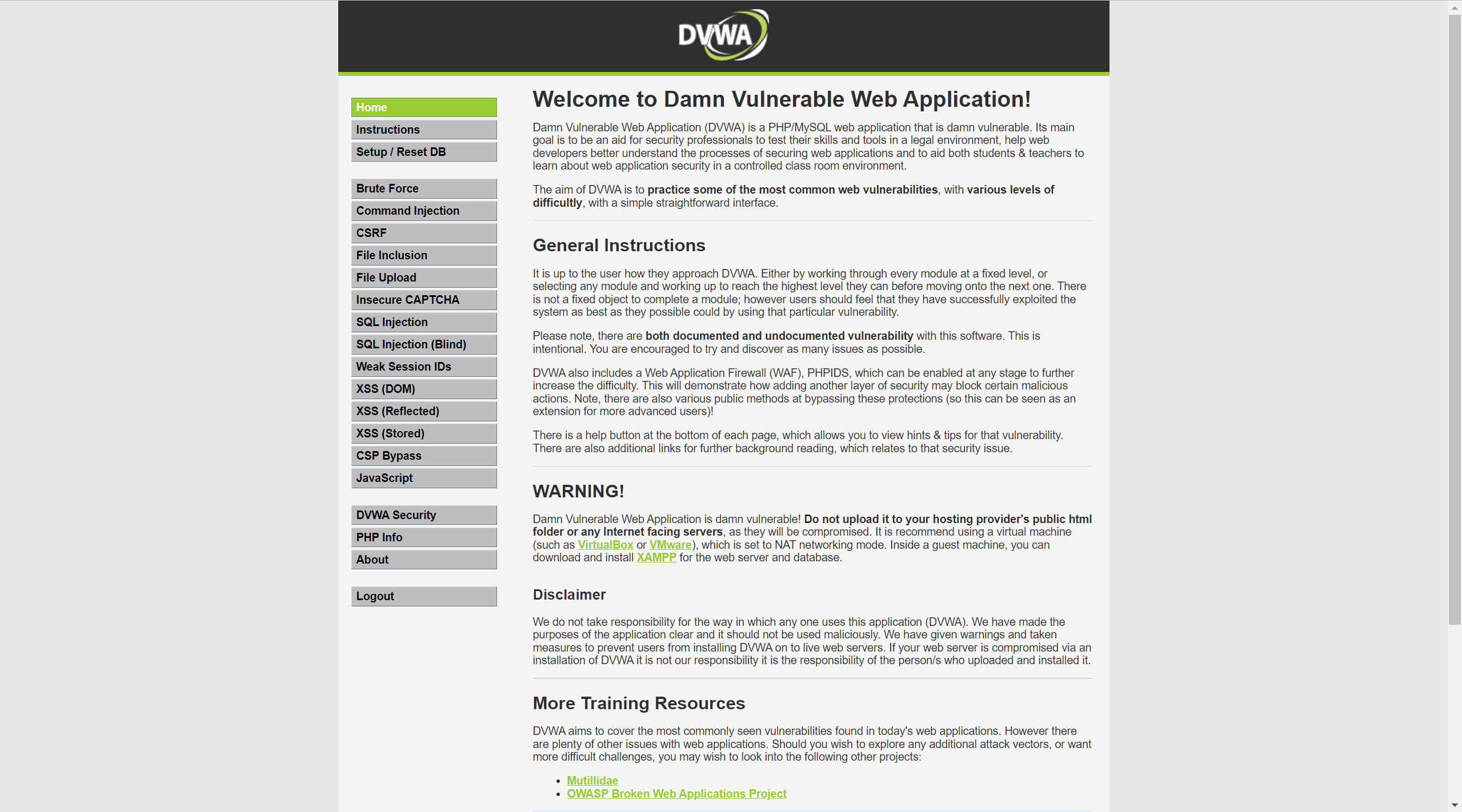

登陆成功之后就可以进入靶场了

到此DVWA的安装部署就成功了。